By Tom Patterson and Laura Converso

Lompatan dalam teknologi kuantum dan pendekatan hibrid mempersingkat waktu hingga Q-Day, ketika musuh dapat menggunakan komputasi kuantum untuk memecahkan kriptografi dan mengancam keamanan data untuk semua organisasi. Sulit untuk memprediksi secara pasti kapan hal ini akan terjadi. Namun mengingat pesatnya perkembangan komputasi kuantum, para ahli sepakat bahwa perusahaan perlu mulai menerapkan pertahanan pasca-kuantum sekarang.

HAL-HAL YANG UTAMA

- Sampai hari ini, tidak ada komputer kuantum berskala besar yang tersedia yang dapat memecahkan algoritme kriptografi, tetapi kami tahu bahwa algoritme tersebut akan datang. Karena waktu yang diperlukan untuk menerapkan dan mengumumkan pembelaan, bisnis harus bertindak sekarang untuk menghadapi ancaman ini.

- Bisnis di Eropa harus memulai dengan menerapkan strategi keamanan pasca-kuantum, peta jalan migrasi, dan kursus menuju ketangkasan kripto – kemampuan untuk berpindah dengan mudah dari satu algoritma ke algoritma lainnya. Ancaman kuantum menjadikan kelincahan crypto sebagai pilihan yang direkomendasikan untuk transisi kriptografi pasca-kuantum. Dan, mengingat kami berharap algoritme ini terus berkembang, menjadi crypto tangkas bahkan setelah itu juga penting.

- Perusahaan-perusahaan di Eropa yang menunggu terlalu lama untuk menyelesaikan migrasi mereka dapat menanggung biaya yang besar atau bahkan hilang jika mereka tidak dapat menjaga data tetap aman dan terlindungi.

Komputer kuantum akan memecahkan enkripsi – tetapi kapan?

Dunia perdagangan dan keuangan yang sangat terhubung saat ini berdiri di atas kepercayaan bahwa informasi digital dilindungi dan dapat disimpan serta dipertukarkan dengan aman di seluruh dunia. Namun, bahkan ketika serangan dunia maya menjadi lebih canggih dan lanskap keamanan lebih sulit dinavigasi, ancaman baru yang lebih menakutkan ada di depan mata: komputer kuantum yang berpotensi merusak kriptografi.

Komputer kuantum akan membawa banyak manfaat tetapi juga menimbulkan ancaman serius bagi keamanan digital saat ini karena kemampuannya untuk memfaktorkan bilangan menjadi bilangan prima jauh lebih cepat daripada komputer klasik.

Menetapkan arah ketangkasan kripto akan memungkinkan bisnis dengan mudah mengubah metode enkripsi jika kemajuan dalam kriptoanalisis mengancam kelangsungan sistem yang diadopsi.

Seberapa cepatkah ancaman ini? Pada tanggal 4 Januari 2023, sekelompok ilmuwan China mengklaim bahwa enkripsi RSA (sistem kriptografi kunci publik yang banyak digunakan untuk transmisi data yang aman – lihat kotak inset “Masalah matematika yang memengaruhi dunia nyata untuk mengetahui lebih banyak) dapat dipecahkan menggunakan komputer kuantum dengan hanya 372 qubit1, sebuah tugas yang diperkirakan para ahli akan memakan waktu 300 triliun tahun bagi komputer klasik. Setelah ketegangan selama 48 jam, ketika perusahaan merasa rentan dan tidak terlindungi, dunia internasional lainnya

cryptographers menemukan kesalahan dalam spesifikasi matematika. Terlepas dari kegagalan pendekatan ini, ini menyoroti perlombaan internasional serta cara baru yang cerdas untuk menggunakan komputer kuantum tahap awal untuk dekripsi dan menekankan urgensi untuk bersiap-siap.

Masalah matematika yang mempengaruhi dunia nyata

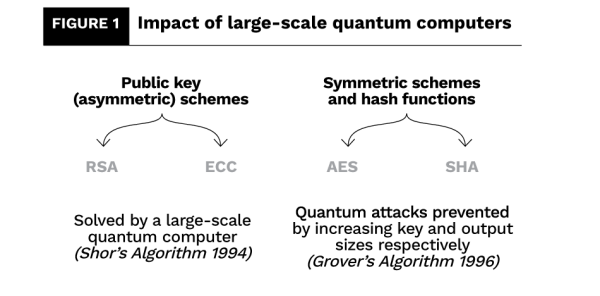

Dua algoritme yang telah terbukti – Shor dan Grover – memberikan landasan matematis bagi ancaman komputer kuantum terhadap enkripsi saat ini. Meskipun algoritme Shor dapat digunakan untuk menargetkan kriptografi kunci asimetris, algoritme Grover dapat memengaruhi kriptografi kunci simetris (lihat gambar 1). Kedua algoritma tersebut dikembangkan pada tahun 1990an ketika komputer kuantum hanya dapat dibayangkan dalam bentuk pena dan kertas. Baru-baru ini mesin kuantum menjadi kenyataan dan menjadi ancaman nyata bagi bisnis.

Skema enkripsi kunci publik

Enkripsi berbasis RSA memungkinkan untuk bertukar data melalui cloud, mengirimkan produk dan layanan digital, serta berkomunikasi dengan pelanggan.

Enkripsi berbasis ECC berfungsi untuk mengamankan komunikasi di Internet of Things.

Tahun 2030: Perkiraan untuk Q-Day

Komputer kuantum rawan kesalahan yang tersedia saat ini tidak memiliki skala untuk memecahkan enkripsi, namun teknologi ini berkembang begitu cepat sehingga segala sesuatunya diperkirakan akan segera berubah.

Perkiraan dari para ahli kriptografi pasca-kuantum (PQC), yang dipimpin oleh ahli matematika Profesor Michele Mosca, menyatakan bahwa diperlukan waktu rata-rata 15 tahun sebelum komputer kuantum dapat memecahkan keamanannya.2 Perhitungan ini pertama kali muncul pada tahun 2015, sehingga perkiraan tersebut sesuai dengan kalender pada tahun 2030.

Dalam kerangka kerja Profesor Mosca3 yang berguna untuk membantu organisasi menentukan rencana, urgensi untuk memulai migrasi bergantung pada evaluasi perusahaan terhadap tiga parameter sederhana:

A. adalah masa simpan: Jumlah tahun data bisnis harus dilindungi.

B. adalah waktu migrasi: Jumlah tahun yang diperlukan untuk memigrasikan sistem keamanan bisnis dengan aman.

C. adalah garis waktu ancaman: Jumlah tahun hingga komputer kuantum skala besar tersedia.

Teorema sederhana ini menyatakan bahwa jika A+B > C, maka bisnis akan berada dalam risiko.

Oleh karena itu, garis waktu untuk C tidak ditentukan secara pasti: tahun 2030 bisa jadi terlalu dini atau terlambat tergantung pada seberapa cepat mesin kuantum berevolusi.

Sekalipun ancaman tersebut tampaknya tidak dapat diprediksi, bisnis perlu bersiap-siap sekarang. Bukan hanya karena kita melihat kuantum semakin dekat, tetapi juga karena ada bahaya nyata bahwa seseorang dapat menyimpan data terenkripsi hari ini dan kemudian mendekripsinya saat komputer kuantum tersedia. Faktanya, ketidakpastian seputar tanggal yang tepat membuat bisnis sulit untuk menentukan waktu yang tepat untuk bertindak.

Seberapa cepat kita perlu khawatir? Tidak membuang waktu, Cloud Security Alliance4 menganggap tahun 2030 sebagai tanggal yang valid untuk Q-Day dan menyetel jam hitung mundur. Pada saat publikasi, bisnis di cloud memiliki waktu enam tahun, 260 hari, 16 jam, dan 30 menit untuk bermigrasi ke keamanan yang aman untuk kuantum.

Tahun 2024: Standar kriptografi pasca-kuantum

Dalam semua ambiguitas ini, hanya satu hal yang pasti – algoritma kripto baru diperlukan untuk melindungi sistem kita dari ancaman kuantum.

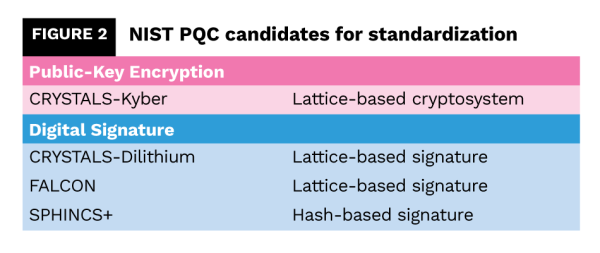

Teorema Profesor Mosca yang diterbitkan pada tahun 2015 menjadi bagian dari pembenaran bagi Institut Standar dan Teknologi Nasional AS (NIST) untuk mulai mengidentifikasi algoritme PQC yang dapat melindungi data setelah munculnya komputer kuantum. Setelah enam tahun mempertimbangkan dengan cermat dan beberapa putaran kompetisi, NIST5 baru-baru ini mengumumkan empat kandidat algoritma untuk standardisasi (lihat gambar 2).

Antara sekarang dan tahun 2024, NIST akan terus menilai pertimbangan teknis untuk empat algoritma PQC yang dipilih sambil mengidentifikasi opsi alternatif jika kemajuan dalam kriptanalisis mengancam kelangsungan jangka panjangnya. Kriptografi berbasis kisi adalah favorit karena belum ada yang mengembangkan algoritma kuantum yang dapat memecahkan kripto primitif ini – setidaknya belum.

Bagaimana dengan standar Eropa?

Menurut Forum Ekonomi Dunia, bank terbesar Spanyol telah mulai menerapkan ketangkasan kriptografi dengan mengembangkan “kriptografi sebagai layanan” untuk memungkinkan bank memindahkan layanan ke kriptografi pasca-kuantum.

Meskipun NIST menetapkan standar AS, tindakannya menjadi perhatian dunia. Faktanya, banyak institusi global yang terlibat dan berkontribusi terhadap pekerjaan standardisasi NIST. Di UE, Badan Keamanan Siber Uni Eropa (ENISA) telah mengembangkan pedoman dan rekomendasi yang sepenuhnya selaras dengan NIST. Namun, yang masih menjadi pertanyaan adalah apakah UE akan membentuk satu blok atau mungkin terdapat perbedaan yang spesifik di masing-masing negara. Untuk saat ini, lembaga pemerintah tertentu – misalnya, Kantor Federal untuk Keamanan Informasi (BSI) Jerman dan Badan Keamanan Siber Nasional Perancis (ANSSI) – menyatakan bahwa mereka akan mendukung skema pilihan NIST namun mungkin akan memperluas daftar algoritme terstandarisasi tersebut dengan algoritme tertentu lainnya. .6 Di luar UE,

National Cyber Security Center (NCSC) Inggris mengikuti kerja standardisasi NIST dengan cermat. Panduannya untuk algoritme aman kuantum akan mengikuti hasil proses NIST, dan merekomendasikan algoritme spesifik untuk kasus penggunaan yang representatif.7

Kepatuhan terhadap peraturan terhadap standar keamanan nasional, supranasional, dan spesifik industri akan secara signifikan memengaruhi penentuan waktu yang tepat untuk setiap bisnis di Eropa. Namun demikian, beberapa organisasi mungkin menunggu (baik sengaja atau tidak sengaja) sampai mereka diwajibkan untuk bertindak. Spesifikasi Kriptografi Aman Kuantum ETSI dan Undang-Undang Keamanan Siber dan Ketahanan Siber UE akan mendorong adopsi keamanan pasca-kuantum oleh perusahaan.

Sekarang: Buatlah rencana aksi

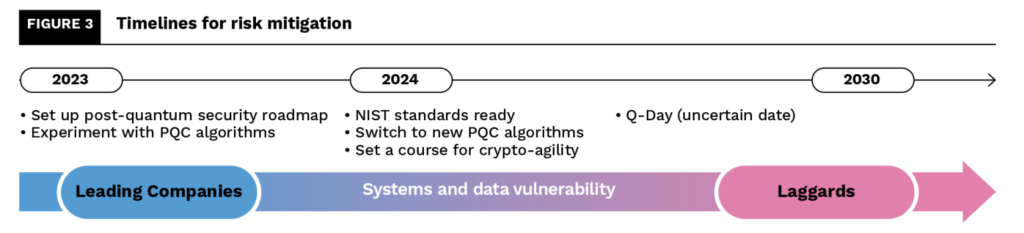

Sekalipun standar yang dipublikasikan sepenuhnya belum tersedia hingga tahun 2024, perusahaan tidak perlu menunggu sampai saat itu tiba untuk memulai peta jalan PQC mereka (lihat gambar 3). Kini setelah rekomendasi awal dirilis, terdapat praktik umum yang harus diikuti oleh bisnis, keputusan pembelian yang harus diambil, dan keahlian yang harus dikembangkan untuk menghindari kesulitan di masa depan.

Lalu apa yang harus dilakukan? Pertama, bangun strategi yang dipertimbangkan dengan baik yang menghargai spesifikasi perusahaan, risiko, dan pemangku kepentingan Anda. Kedua, temukan secara pragmatis dan efisien setiap contoh enkripsi yang rentan untuk diperbarui baik di perusahaan Anda maupun di semua ekosistem dan rantai pasokan terkait yang berinteraksi dengannya. Ketiga, putuskan arsitektur kripto baru. Keempat, memulai proses pengujian, penerapan, dan penyebaran keamanan tahan kuantum baru selama beberapa tahun ke seluruh perusahaan yang diperluas.

Strategi yang kuat dan terbukti membantu bisnis menemukan keseimbangan yang diperlukan antara bergerak maju dan berhati-hati untuk menghindari risiko baru. Penerapan PQC pada awalnya harus berjalan secara paralel dengan metode enkripsi saat ini, menggunakan teknologi pasca-kuantum untuk menambah keamanan pada sistem kripto yang ada (bukan membongkarnya) jika waktu dan sumber daya memungkinkan.

Dalam paradigma baru yang sangat dibutuhkan untuk mengatasi tantangan keamanan kuantum, ketangkasan kripto hadir sebagai alternatif terbaik. Menetapkan arah ketangkasan kripto akan memungkinkan bisnis untuk dengan mudah mengubah metode enkripsi jika kemajuan dalam analisis kripto mengancam kelangsungan sistem yang diadopsi seperti yang dinyatakan dalam artikel terbaru Accenture, Perlombaan menuju ketangkasan kripto.8

Organisasi-organisasi terkemuka Eropa tidak akan menunggu sampai tahun 2024

Organisasi besar Eropa di setiap industri sedang mengerjakan agenda keamanan pasca-kuantum mereka, tidak menunggu hingga rilis standar 2024 untuk mulai menerapkan solusi.

Lembaga keuangan berada di urutan pertama, karena RSA-2048 dan yang lebih tinggi merupakan standar dalam sistem perbankan konvensional. Kelompok kerja kriptografi pasca-kuantum Pusat Pembagian Informasi dan Analisis Layanan Keuangan (FS-ISAC) berkolaborasi dengan institusi anggota global, termasuk bank-bank besar Eropa, untuk mulai menerapkan langkah-langkah tahan-kuantum sesegera mungkin.9 Menurut Forum Ekonomi Dunia , bank terbesar di Spanyol telah mulai menerapkan ketangkasan kriptografi dengan mengembangkan “kriptografi sebagai layanan” untuk memungkinkan bank memindahkan layanan ke kriptografi pasca-kuantum.10

Pemerintah nasional menanggapi ancaman ini dengan serius. Badan Keamanan Nasional AS (NSA) telah menetapkan tenggat waktu untuk dirinya sendiri pada tahun 2035, dan telah menetapkan pedoman dan garis waktu.11 Namun, Eropa masih tertinggal dalam menetapkan tenggat waktu untuk migrasi infrastruktur penting ini. Namun, fase eksperimen terus berlanjut. Kedutaan Besar Prancis di Amerika Serikat, misalnya, baru-baru ini mengirimkan pesan diplomatik terenkripsi pertamanya ke Paris menggunakan kriptografi post-kuantum.12

Industri teknologi tinggi juga bergerak cepat, karena beberapa perangkat yang diproduksi saat ini berpotensi masih dapat beroperasi 10 tahun dari sekarang.

Logika yang sama juga berlaku pada industri otomotif. Masa pakai kendaraan yang terhubung kira-kira 10 tahun berarti mobil yang dikembangkan saat ini kemungkinan masih akan beroperasi setelah tahun 2032. Salah satu produsen komponen otomotif terkemuka12 mulai meninjau kembali keamanan bisnis komponen kendaraannya hampir setahun yang lalu, bereksperimen dengan teknologi PQC di berbagai bidang-bidang seperti layanan pembayaran dalam kendaraan, vehicle to everything (V2X) dan solusi nirkabel over-the-air (OTA).

Daftar organisasi swasta dan publik yang mulai bekerja sama dengan PQC terus bertambah. Beberapa industri seperti kesehatan, layanan keuangan, komunikasi, teknologi tinggi, pemerintah, dan otomotif maju lebih cepat, tetapi setiap industri membutuhkan rencana tindakan. Karena mesin kuantum terus berkembang, penting untuk memahami bagaimana mereka akan memengaruhi keamanan siber, dan kapan ancaman tersebut berpotensi terwujud, berdasarkan profil risiko masing-masing industri.

Tentang Penulis

Tom Patterson adalah Managing Director untuk Keamanan Teknologi Berkembang, Accenture, dan pemimpin global untuk keamanan kuantum dan ruang angkasa. Dia mengawasi pengembangan aset dan tim keamanan kuantum yang mendorong solusi klien khusus yang telah terbukti untuk mempertahankan diri dari ancaman kuantum yang akan datang.

Laura Converso adalah Kepala Sekolah Senior Kepemimpinan Pemikiran untuk Teknologi Baru di Accenture Research. Dia berfokus pada proyek inkubasi dan inovasi teknologi dan memimpin agenda penelitian komputasi kuantum.

Referensi

- Factoring integers with sublinear resources on a superconducting quantum processor https://arxiv.org/pdf/2212.12372.pdf

- M. Mosca, “Cybersecurity in an Era with Quantum Computers: Will We Be Ready?,” IEEE Security & Privacy, vol. 16, no. 5, pp. 38-41, September/October 2018 https://ieeexplore.ieee.org/document/8490169

- Ibid https://ieeexplore.ieee.org/document/8490169

- Cloud Security Alliance, Working Group: Quantum-safe Security https://cloudsecurityalliance.org/research/working-groups/quantum-safe-security/

- Computer Security Resource Center, PQC Standardization Process: Announcing Four Candidates to be Standardized, Plus Fourth Round Candidates, July 5, 2022 https://csrc.nist.gov/News/2022/pqc-candidates-to-be-standardized-and-round-4

- Robert Huntley, Post-Quantum Cryptography: Are You Ready?, EE Times, Europe, April 5, 2023 https://www.eetimes.eu/post-quantum-cryptography-are-you-ready/

- National Cyber Security Centre, Preparing for Quantum-Safe Cryptography, November 11, 2020 https://www.ncsc.gov.uk/whitepaper/preparing-for-quantum-safe-cryptography

- https://www.accenture.com/_acnmedia/PDF-145/Accenture-Crypto-Agility-POV-v7-0#:~:text=race%20for%20crypto%2Dagility&text=That%20means%20increasing%20flexibility%2C%20acquiring,for%20the%20entire%20supply%20chain.

- FS-ISAC, Preparing for a Post-Quantum World by Managing Cryptographic Risk, March 2023 https://www.fsisac.com/hubfs/Knowledge/PQC/PreparingForAPostQuantumWorldByManagingCryptographicRisk.pdf?hsLang=en

- World Economic Forum, Transitioning to a Quantum-Secure Economy, September 2022 https://www3.weforum.org/docs/WEF_Transitioning to_a_Quantum_Secure_Economy_2022.pdf

- Dan O’Shea, Quantum security experts are in step with NSA’s PQC timeline, Inside Quantum Technology, September 28, 2022 https://www.insidequantumtechnology.com/news-archive/quantum-security-experts-are-in-step-with-nsas-pqc-timeline/

- Ministère de l’Europe et des Affaires Étrangère, France transmits its first post-quantum cryptographic diplomatic message, December 1, 2022 https://www.diplomatie.gouv.fr/en/the-ministry-and-its-network/news/2022/article/france-transmits-its-first-post-quantum-cryptographic-diplomatic-message-1-dec

- Aju Business Daily, LG Electronics uses post-quantum cryptography technology for vehicle cyber security, October 5, 2022 https://www.ajudaily.com/view/20221005131500397